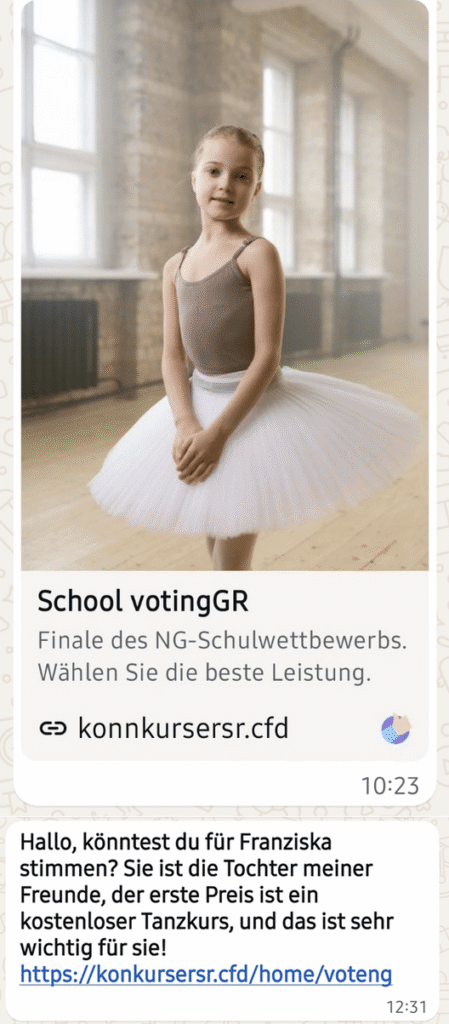

Fake-Abstimmungen über WhatsApp folgen oft demselben Muster: Erst kommt eine harmlose Bitte im Chat, danach führt ein Link auf eine professionell wirkende Voting-Seite. Der eigentliche Angriff beginnt dort, wo die angebliche Stimmabgabe in eine „Überprüfung“ per WhatsApp umschlägt. Der Fall um „Franziska“ zeigt exemplarisch, wie Täter dafür die WhatsApp-Funktion „verknüpfte Geräte“ missbrauchen.

Die Masche beginnt nicht auf der Webseite, sondern im WhatsApp-Chat

Im ersten Moment wirkt die Nachricht harmlos. Jemand bittet darum, kurz für ein Kind, eine Schülerin oder die Tochter von Bekannten abzustimmen. Der Anlass ist klein, emotional und alltagstauglich. Genau darin liegt die Stärke dieser Masche.

Denn der Vertrauensvorschuss entsteht nicht durch die spätere Webseite, sondern bereits im Messenger. Wer glaubt, einem bekannten Kontakt schnell helfen zu können, prüft den Link meist weniger streng als bei einer anonymen Mail oder einer offensichtlichen Werbenachricht.

Der Fall „Franziska“ ist dafür typisch. Die Bitte wirkt persönlich und unaufgeregt. Sie löst keinen Alarm aus, sondern Hilfsbereitschaft. Genau auf diesen Effekt bauen solche Fake-Abstimmungen. Wie der konkrete Fall bewertet wurde, steht im Faktencheck „Ist die WhatsApp-Abstimmung für Franziska echt?“

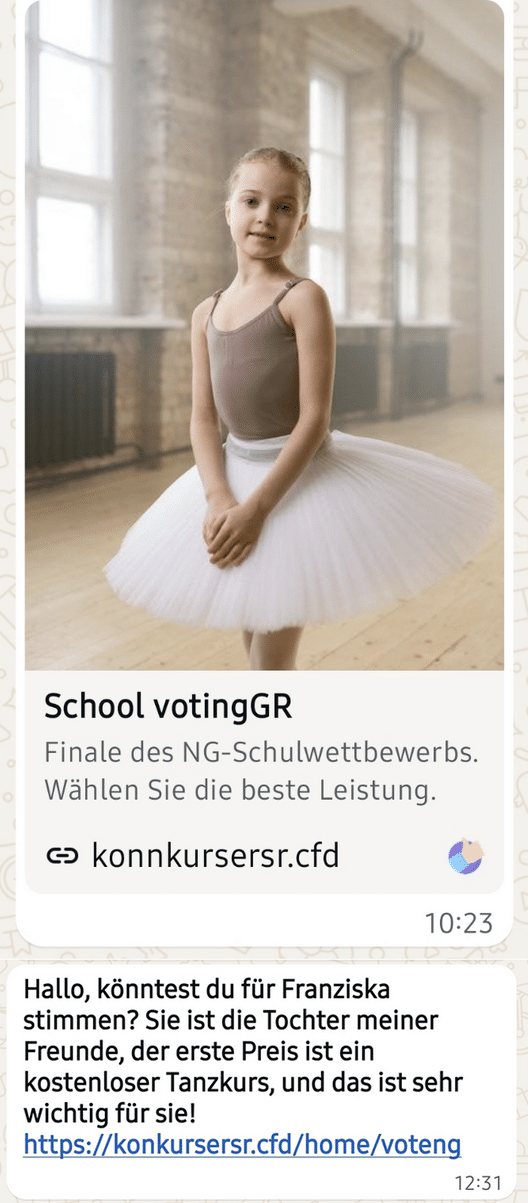

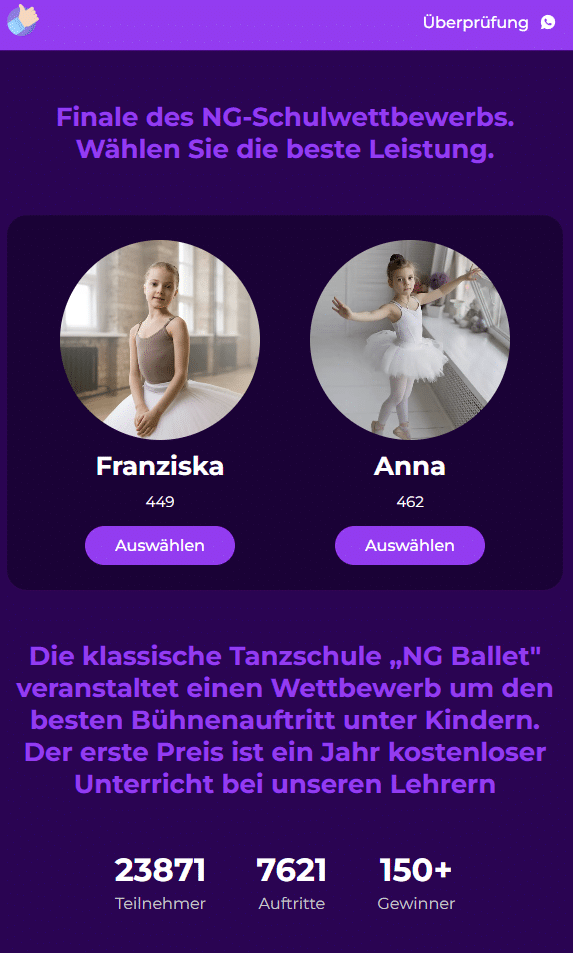

Nach dem Klick folgt die Tarnung: eine professionell wirkende Voting-Seite

Erst nach dem Klick übernimmt die Webseite die nächste Rolle in der Täuschung. Sie zeigt Kinderfotos, Namen, Auswahlbuttons und eine Geschichte über einen Wettbewerb, ein Finale oder einen Preis. Dazu kommen oft weitere Elemente wie FAQ, Informationen über die angebliche Organisation und Texte, die Seriosität simulieren sollen.

Auch im Fall „Franziska“ ist dieses Muster gut erkennbar. Die Seite wirkt auf den ersten Blick wie eine gewöhnliche Abstimmungsseite: Kandidatinnen, Auswahlfelder, Wettbewerbstext und ergänzende Erklärungen. Gerade diese Oberfläche ist wichtig, weil sie den späteren WhatsApp-Schritt plausibel machen soll.

Die Webseite ist also kein Nebendetail. Sie ist die Tarnoberfläche, die aus einer dubiosen Verknüpfung einen scheinbar normalen Abstimmungsprozess macht.

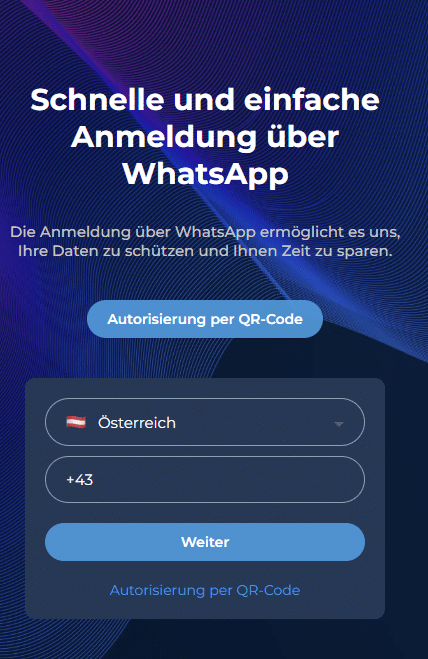

Der entscheidende Kipppunkt kommt erst bei der angeblichen Überprüfung

Die eigentliche Bruchstelle liegt nicht in der WhatsApp-Nachricht und auch nicht im ersten Eindruck der Webseite. Sie liegt in dem Moment, in dem die Seite plötzlich eine „Überprüfung“, „Autorisierung“ oder „Anmeldung“ über WhatsApp verlangt.

Spätestens hier passt der Ablauf nicht mehr zu einer normalen Stimmabgabe. Eine gewöhnliche Voting-Seite braucht vielleicht ein Captcha oder eine interne Bestätigung, aber keine Geräteverknüpfung und keinen WhatsApp-Prozess, der auf Login oder Sitzung hinausläuft.

Genau an diesem Punkt wird aus einer angeblichen Abstimmung ein technischer Missbrauch einer echten Plattformfunktion.

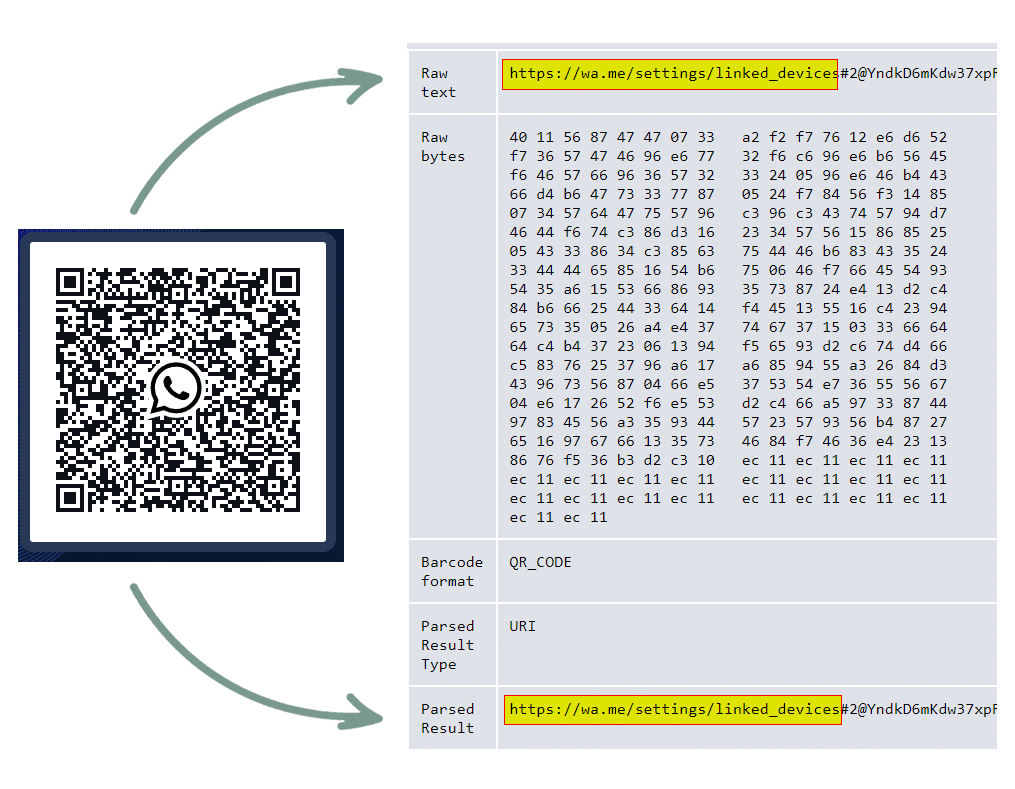

Der QR-Code gehört nicht zu einer Abstimmung

Der zentrale Befund in solchen Fällen ist klar: Der eingeblendete QR-Code dient nicht dazu, eine Stimme zu bestätigen.

Im analysierten Fall verweist der decodierte QR-Code auf eine Adresse mit wa.me/settings/linked_devices. Das ist kein Abstimmungslink, sondern ein Verweis auf die WhatsApp-Funktion „verknüpfte Geräte“.

Damit wird die Täuschung klar erkennbar: Die Seite behauptet, der Nutzer müsse seine Stimme verifizieren. Tatsächlich gehört der QR-Code zur WhatsApp-Funktion „verknüpfte Geräte“. Wer ihn mit dem eigenen WhatsApp-Konto scannt, nimmt nicht an einer Abstimmung teil, sondern kann das eigene Konto mit einem weiteren Gerät verbinden. Der Code bestätigt also keine Stimme, sondern kann eine fremde Sitzung vorbereiten.

Was beim Scannen oder Eingeben des Codes wirklich passiert

Technisch besonders wirksam ist die Masche deshalb, weil sie keine erfundene Funktion nachahmt, sondern eine echte WhatsApp-Funktion im falschen Zusammenhang nutzt. Das macht den Vorgang glaubwürdiger.

Für den QR-Code ist der Befund klar: Wer ihn mit dem eigenen WhatsApp-Konto scannt, beteiligt sich nicht an einer normalen Abstimmung. Stattdessen kann ein weiteres Gerät mit dem eigenen Konto verknüpft werden. Der Nutzer handelt in dem Glauben, an einem Wettbewerb teilzunehmen, löst aber in Wahrheit einen Vorgang im Bereich „Verknüpfte Geräte“ aus.

Auch die alternative „Autorisierung“ per Nummer wirkt wie ein Teil der Abstimmung. Entscheidend ist jedoch: Die Seite verschiebt den Nutzer aus dem Voting-Ablauf in einen WhatsApp-Schritt, der nicht zu einer normalen Stimmabgabe gehört.

Warum diese Tarnung im Alltag so gut funktioniert

Die Masche setzt nicht auf offenen Druck, sondern auf Gewohnheit und soziale Nähe. Nutzer kennen WhatsApp, Nutzer kennen QR-Codes, Nutzer kennen harmlose Abstimmungen. Genau diese vertrauten Elemente werden miteinander kombiniert.

Hinzu kommt der emotionale Rahmen. Wer gebeten wird, einem Kind bei einem Wettbewerb zu helfen, reagiert anders als bei einer Mahnung, einem angeblichen Sicherheitsproblem oder einer Banknachricht. Die Handlung wirkt klein, schnell und positiv.

Dadurch sinkt die Aufmerksamkeit für technische Hinweise. Begriffe wie „Autorisierung“ oder „Überprüfung“ werden eher als Routine wahrgenommen. Genau das macht die Täuschung alltagstauglich.

Die Täter wollen keine Stimmen, sondern Zugriff auf Konto und Kontakte

Das eigentliche Ziel ist nicht das Voting. Täter wollen keine Abstimmung gewinnen und keine echten Stimmen sammeln. Die Abstimmung ist nur der Vorwand.

Wertvoll ist aus Tätersicht der Zugriff auf ein WhatsApp-Konto oder auf eine nutzbare Sitzung. Denn ein kompromittiertes Konto kann genutzt werden, um weitere Nachrichten an echte Kontakte zu schicken. So verbreitet sich die Masche aus dem sozialen Umfeld der Betroffenen heraus.

Genau deshalb tauchen solche Fälle oft in Wellen auf. Ein kompromittiertes Konto wird zum nächsten Verbreitungskanal. Die Nachricht kommt dann nicht mehr von außen, sondern scheinbar aus einem vertrauten Chat.

Der Fall „Franziska“ steht für ein wiederkehrendes Muster

Der Fall ist deshalb relevant, weil er kein isolierter Einzelfall ist. Ähnliche Fake-Abstimmungen tauchen immer wieder auf, oft mit wechselnden Namen wie Emma oder Marielis, Bildern und Geschichten. Mal geht es um einen Tanzwettbewerb, mal um ein Schulvoting, mal um ein Kind aus dem Bekanntenkreis.

Das Grundmuster bleibt dabei gleich: eine soziale Bitte, eine harmlose Geschichte, eine professionell wirkende Webseite und am Ende ein technischer Schritt, der mit einer normalen Abstimmung nichts zu tun hat.

Der Einzelfall zeigt also ein größeres Cluster: WhatsApp-Betrug, der über Vertrauen, Plattformroutinen und den Missbrauch legitimer Funktionen funktioniert.

Woran sich solche Fake-Abstimmungen erkennen lassen

Es gibt einige wiederkehrende Merkmale, die misstrauisch machen sollten. Besonders auffällig wird es dann, wenn eine Voting-Seite plötzlich einen Schritt verlangt, der logisch nicht zur Stimmabgabe passt.

Warnsignale sind zum Beispiel:

- eine angebliche Abstimmung verlangt die WhatsApp-Nummer, einen Einmalcode oder einen QR-Code

- die Seite spricht unscharf von „Autorisierung“, „Überprüfung“ oder „Anmeldung“

- der Ablauf führt in WhatsApp zu „verknüpften Geräten“ oder einem ähnlichen Sitzungsprozess

- die Geschichte wirkt emotional glaubwürdig, der technische Schritt aber unlogisch

- ohne WhatsApp-Freigabe soll angeblich keine Stimme möglich sein

Der wichtigste Prüfpunkt ist nicht das Design, sondern die Prozesslogik. Eine normale Stimme braucht keine Geräteverknüpfung.

Was Betroffene sofort tun sollten

Wer vermutet, bereits gescannt oder bestätigt zu haben, sollte nicht weiter mit der externen Seite interagieren, sondern direkt in WhatsApp prüfen, ob eine unbekannte Sitzung aktiv ist.

Entscheidend ist der Bereich „Verknüpfte Geräte“. Dort lässt sich erkennen, ob ein fremdes oder unbekanntes Gerät mit dem eigenen Konto verbunden wurde. Solche Sitzungen sollten sofort beendet werden.

Danach sollte geprüft werden, ob bereits Nachrichten vom eigenen Konto aus weitergeschickt wurden. Ist das der Fall, sollten Kontakte gewarnt werden. So lässt sich verhindern, dass sich die Masche über das eigene Adressbuch weiterverbreitet.

Warum der Hintergrund wichtig ist

Ein Faktencheck kann klären, dass eine konkrete Abstimmung nicht echt ist. Der Hintergrundartikel erklärt, warum solche Fälle immer wieder auftauchen und weshalb sie für viele Nutzer auf den ersten Blick plausibel wirken.

Gerade darin liegt der Mehrwert: Wer das Muster hinter dem Einzelfall versteht, erkennt auch ähnliche Varianten schneller. Der Name kann wechseln, die Geschichte kann anders aussehen, die Bilder können ausgetauscht werden. Die Logik bleibt oft dieselbe.

Fazit

Fake-Abstimmungen über WhatsApp folgen einer klaren Chronologie. Am Anfang steht die persönliche Bitte im Chat. Danach kommt eine Voting-Seite, die Seriosität vorspielt. Der eigentliche Angriff beginnt erst dort, wo die Seite eine angebliche Verifizierung über WhatsApp verlangt.

Im Fall „Franziska“ zeigt die technische Analyse des QR-Codes deutlich, dass es nicht um eine normale Stimmabgabe geht. Der Code führt zur WhatsApp-Funktion „verknüpfte Geräte“ und damit zu einem Prozess, der mit Abstimmen nichts zu tun hat.

Die klare Einordnung lautet deshalb: Solche Seiten missbrauchen die Idee einer harmlosen Abstimmung, um Nutzer in eine Geräteverknüpfung oder einen ähnlichen Kontozugriff hineinzulenken.

FAQ zum Thema: WhatsApp-Fake-Abstimmungen

Ist eine WhatsApp-Abstimmung mit Code oder QR-Code echt?

In solchen Fällen meist nicht. Sobald für eine angebliche Abstimmung die WhatsApp-Nummer, ein Einmalcode oder ein QR-Code verlangt wird, spricht das klar gegen eine normale Voting-Seite.

Woher stammt der QR-Code bei solchen Fake-Abstimmungen?

Der QR-Code gehört nicht zu einem echten Abstimmungsprozess. Er kann auf eine WhatsApp-Funktion wie „verknüpfte Geräte“ verweisen und damit einem fremden Gerät Zugang zum Konto ermöglichen.

Warum wirkt die Webseite trotzdem glaubwürdig?

Weil sie genau dafür gebaut ist. Fotos, Auswahlbuttons, FAQ, Hintergrundtexte und mobile Gestaltung sollen Seriosität vortäuschen und den technischen Missbrauch verdecken.

Was ist das eigentliche Ziel der Täter?

Nicht die Stimme, sondern der Zugriff auf Konto, Kontakte und eine nutzbare Sitzung, über die sich die Masche weiterverbreiten lässt.

Wie prüft man eine WhatsApp-Abstimmung im Internet?

Wichtig sind drei Fragen: Welche Domain wird genutzt? Wozu dient die verlangte Dateneingabe? Und passt der technische Schritt logisch zu einer normalen Abstimmung? Sobald eine Voting-Seite WhatsApp-Funktionen für Login oder Geräteverknüpfung verlangt, ist äußerste Vorsicht geboten.

Hinweis: Stand zum Veröffentlichungsdatum.

Verwendete Bilder, Screenshots und Medien dienen ausschließlich der sachlichen Auseinandersetzung im Sinne des Zitatrechts (§ 51 UrhG).

Teile dieses Beitrags können KI-gestützt erstellt und redaktionell geprüft worden sein.

(Mehr zur Arbeitsweise)