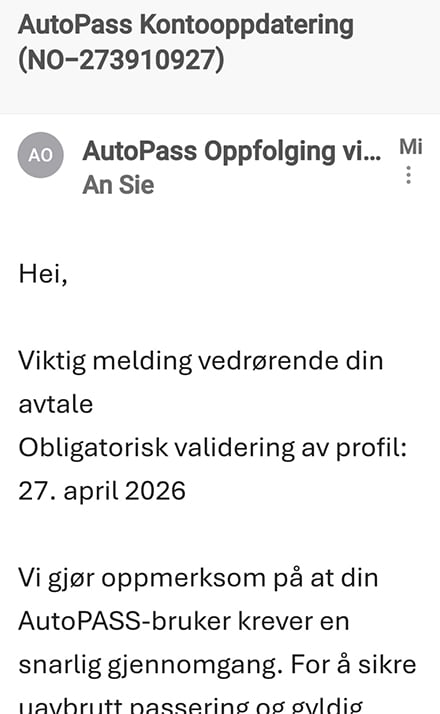

Im Postfach sieht so eine Nachricht schnell plausibel aus, besonders wenn man tatsächlich mit AutoPASS oder einer Brikke unterwegs ist. Genau darauf zielt die Mail ab.

Die Antwort ist klar: Die vorliegende E-Mail ist nach den geschilderten Merkmalen nicht vertrauenswürdig. Der Absender stammt nicht von einer offiziellen AutoPASS- oder Vegvesen-Domain. Der enthaltene Kurzlink führt ebenfalls nicht auf eine erkennbare Behördenseite.

Der Absender passt nicht

Auffällig ist zuerst die Absenderadresse: [email protected]. Wer eine echte Nachricht von Statens vegvesen oder AutoPASS erwartet, rechnet nicht mit einer fremden Versanddomain. Dazu kommt die sichtbare Absenderanzeige „AutoPass Oppfolging via RotaCloud“, also eine Kombination aus offiziellem Namen und externer Versandplattform. Genau solche Mischformen werden bei Phishing häufig genutzt, weil sie auf den ersten Blick professionell wirken.

Hinzu kommt der Druck in der Nachricht. Innerhalb von zwei Werktagen solle das Profil aktualisiert werden, sonst würden Brikke und Dienste deaktiviert. Solcher Zeitdruck ist kein Beweis für Betrug, aber ein klassisches Mittel, damit Empfänger nicht mehr in Ruhe prüfen.

Der Link führt nicht auf eine offizielle Website

Der Link in der E-Mail lautet „auto-pass.short.gy/…“ und ist ein weiteres Warnsignal. Offizielle Stellen erwarten in solchen Fällen, dass Nutzer die bekannte Website selbst im Browser aufrufen. Ein Kurzlink verschleiert dagegen das eigentliche Ziel. Das ist bei Phishing besonders praktisch, weil Empfänger nicht sofort sehen, wohin sie geleitet werden.

Bei einer Prüfung führte der Kurzlink aktuell offenbar nur zu einer Google-Suche. Das entlastet die Mail aber nicht. Solche Weiterleitungen können nachträglich geändert werden, nur zeitweise aktiv sein oder je nach Aufruf auf unterschiedliche Seiten führen. Verdächtig bleibt deshalb schon, dass in einer angeblichen AutoPASS-Mail überhaupt ein Kurzlink statt einer offiziellen Adresse verwendet wird.

Dazu passt auch der Inhalt der Nachricht. Es geht um die Verifizierung von Zahlungsinformationen, also genau um die Art von Daten, die Betrüger abgreifen wollen. Die angeblich notwendige „Profilvalidierung“ klingt bürokratisch und damit glaubwürdig. Gerade wer seit Jahren eine Brikke besitzt, hält so eine Nachricht leichter für echt.

Die Details wirken nur offiziell

Auch die übrigen Angaben helfen der Mail nicht. Die genannte Organisationsnummer 987 654 321 wirkt schon deshalb verdächtig, weil sie wie eine Platzhalter- oder Musternummer aussieht. Gleichzeitig soll die Osloer Adresse den offiziellen Eindruck verstärken. Solche Elemente ersetzen aber keine echte technische Herkunft.

Verdächtig ist auch, wie die Mail formuliert ist. Sie spricht von einer wichtigen Mitteilung, einer Pflicht zur Prüfung und einer drohenden Deaktivierung, wenn man nicht schnell handelt. Solche Texte funktionieren, weil sie an reale Abläufe anknüpfen. Wer AutoPASS nutzt, weiß, dass Zahlungsdaten und Vereinbarungen tatsächlich eine Rolle spielen. Genau deshalb wirkt die Nachricht glaubwürdig, obwohl die entscheidenden Merkmale dagegen sprechen.

Die E-Mail wirkt plausibel

Der Trick ist simpel: Die Mail behauptet kein absurdes Szenario, sondern greift einen echten Dienst auf, den viele Reisende tatsächlich nutzen. Für Norwegen-Urlauber mit Auto oder Wohnmobil ist AutoPASS Teil der normalen Mautpraxis. Eine Aufforderung zur Aktualisierung von Zahlungsdaten klingt deshalb nicht erfunden, sondern zunächst möglich.

Gerade diese Nähe zum Alltag macht Phishing erfolgreich. Nicht die Sprache allein entlarvt die Nachricht, sondern die Kombination aus fremder Absenderdomain, verstecktem Linkziel, kurzer Frist und der Aufforderung, sensible Daten zu bestätigen. Wer so eine Mail erhält, sollte keinen Link anklicken, sondern die offizielle Website direkt selbst aufrufen oder den eigenen AutoPASS-Anbieter kontaktieren.

Die Behörde warnt genau vor solchen Mails

Statens vegvesen warnt aktuell vor mehreren Betrugsvarianten per SMS und E-Mail, darunter auch vor Nachrichten mit AutoPASS als angeblichem Absender. Die Behörde schreibt ausdrücklich: Kommt eine solche Mail nicht von einer Adresse mit @vegvesen.no, ist sie immer Betrug. Genau das ist hier der Fall.

Zugleich rät die Behörde, keine Links anzuklicken, sondern vegvesen.no oder autopass.no direkt im Browser aufzurufen. Der in der Mail verwendete Kurzlink passt daher nicht zu einer offiziellen Nachricht. Auch Zeitdruck, drohender Ton und die Aufforderung zum schnellen Handeln nennt die Behörde als typische Warnzeichen.

FAQ zum Thema: AutoPASS Phishing-Mail

Ist diese AutoPASS-Mail zur Norwegen-Maut echt?

Nein, vieles spricht dagegen. Die Nachricht stammt nicht von einer offiziellen Absenderadresse, nutzt einen Kurzlink und setzt Empfänger mit einer knappen Frist unter Druck. Genau vor solchen Mails warnt Statens vegvesen.

Woran erkennt man gefälschte AutoPASS-Mails?

Ein wichtiges Warnsignal ist die Absenderadresse. Laut Statens vegvesen ist eine angebliche Mail von AutoPASS oder der Behörde immer Betrug, wenn sie nicht von einer Adresse mit @vegvesen.no kommt. Auch Kurzlinks, Drohungen und die Aufforderung zum schnellen Handeln sind typische Hinweise.

Wie prüft man eine AutoPASS-Nachricht sicher?

Nicht über den Link in der Mail. Statens vegvesen empfiehlt, vegvesen.no oder autopass.no selbst in die Adresszeile des Browsers einzugeben. So lässt sich vermeiden, auf einer gefälschten Seite zu landen.

Was tun, wenn man auf den Link geklickt oder Daten eingegeben hat?

Dann sollte man sofort die Bank oder den Kartenanbieter kontaktieren. Wer Kreditkartendaten, Kontodaten oder BankID weitergegeben hat, sollte schnell handeln und gegebenenfalls Karten oder Zugänge sperren. Zusätzlich rät Statens vegvesen dazu, den Vorfall der Polizei zu melden.

Warum wirkt so eine AutoPASS-Mail trotzdem glaubwürdig?

Weil AutoPASS ein echter Dienst ist, den viele Norwegen-Reisende tatsächlich nutzen. Eine Nachricht zu Maut, Brikke oder Zahlungsdaten klingt deshalb zunächst plausibel. Genau diese Nähe zum Alltag macht solche Phishing-Mails gefährlich.

Statens Vegvesen – Norwegian Public Roads Administration

Hinweis: Stand zum Veröffentlichungsdatum.

Verwendete Bilder, Screenshots und Medien dienen ausschließlich der sachlichen Auseinandersetzung im Sinne des Zitatrechts (§ 51 UrhG).

Teile dieses Beitrags können KI-gestützt erstellt und redaktionell geprüft worden sein.

(Mehr zur Arbeitsweise)