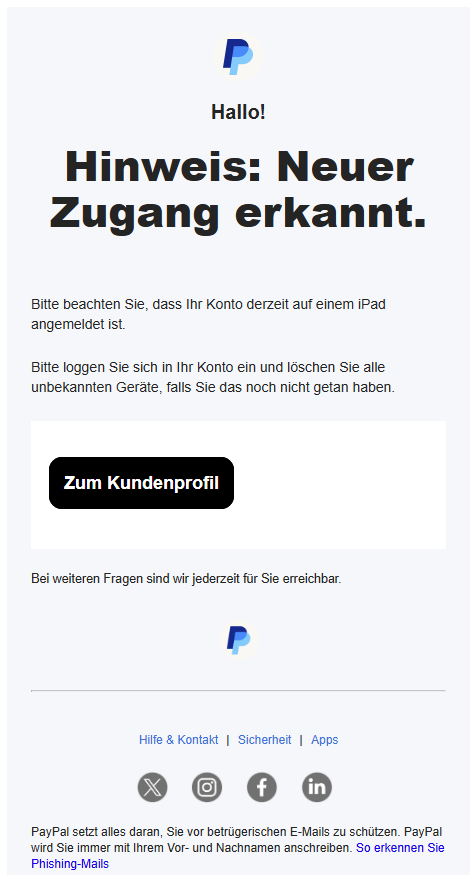

Eine Mail meldet einen angeblich neuen Zugriff auf das eigene PayPal-Konto. Als Gerät wird ein iPad genannt. Dazu kommt die Aufforderung, sich sofort einzuloggen und unbekannte Geräte zu entfernen. Was wie eine routinemäßige Sicherheitswarnung wirkt, setzt genau auf den Moment, in dem Nutzer nicht lange nachdenken, sondern schnell handeln wollen.

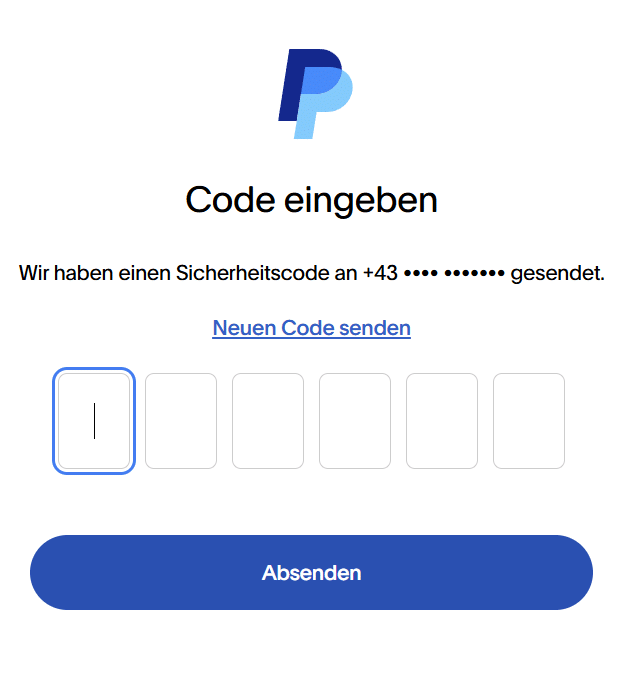

Nach dem Klick erscheint eine Seite, die PayPal täuschend ähnlich sieht. Dort werden erst E-Mail-Adresse oder Handynummer und danach das Passwort abgefragt. Anschließend folgt noch ein weiterer Schritt: ein angeblicher Sicherheitscode, der an das Handy gesendet worden sei. Spätestens an diesem Punkt wirkt der Ablauf für viele besonders glaubwürdig.

Genau darin liegt die Gefahr. Denn moderne Phishing-Seiten versuchen nicht mehr nur, Logos und Farben zu kopieren. Sie ahmen komplette Sicherheitsprozesse nach und nutzen das Vertrauen aus, das Menschen mit bekannten Login- und Verifizierungsabläufen verbinden.

Die Mail „Neuer Zugang erkannt“ wirkt wie eine echte Sicherheitswarnung

Der vorliegende Fall ist bewusst so aufgebaut, dass er Angst, Zeitdruck und Handlungsbereitschaft zugleich auslöst. Die Nachricht behauptet, das PayPal-Konto sei aktuell auf einem iPad angemeldet. Zugleich wird nahegelegt, man könne die Situation sofort selbst kontrollieren, wenn man sich jetzt einloggt und unbekannte Geräte entfernt.

Das ist psychologisch wirksam. Wer glaubt, dass gerade jemand auf das eigene Konto zugreift, will den Zugriff so schnell wie möglich stoppen. Genau dieses Gefühl machen sich die Täter zunutze. Die Mail soll nicht überzeugen, weil sie besonders originell ist, sondern weil sie ein bekanntes Sicherheitsmuster nachbildet: Warnung, Login, Kontrolle zurückgewinnen.

Auffällig ist dabei, dass die Nachricht mit einem allgemeinen „Hallo“ beginnt. Gerade bei angeblichen Sicherheitsmails ist das ein wichtiges Signal. Seriöse Anbieter personalisieren solche Nachrichten in der Regel deutlich genauer. Wenn zugleich noch Links oder Schaltflächen zum schnellen Einloggen drängen, ist besondere Vorsicht angebracht.

Was nach dem Klick passiert: Fake-Login, Passwort-Abfrage und Sicherheitscode

Der eigentliche Angriff beginnt nicht in der Mail, sondern erst nach dem Klick. Der Link führt in diesem Fall nicht zu PayPal, sondern zunächst auf eine fremde Domain. Dort erscheint eine Login-Seite im Stil von PayPal, die auf den ersten Blick professionell und vertraut wirkt.

Nutzer sollen dort erst ihre E-Mail-Adresse oder Telefonnummer eingeben, dann das Passwort und anschließend einen Sicherheitscode bestätigen. Genau dieser dritte Schritt macht die Seite für viele glaubwürdig. Ein Code wirkt wie ein Beweis dafür, dass im Hintergrund ein echter Sicherheitsprozess läuft.

Doch dieser Eindruck kann täuschen. In dem hier untersuchten Fall erschien die Abfrage des Sicherheitscodes sogar nach Eingabe frei erfundener Zugangsdaten. Das spricht dafür, dass die Seite die Angaben gar nicht überprüft, sondern lediglich einen plausiblen Ablauf simuliert. Ziel ist zunächst, Vertrauen zu erzeugen und sensible Daten abzugreifen.

Warum ein Sicherheitscode keine Echtheitsgarantie ist

Viele Menschen haben gelernt, dass Sicherheitscodes etwas Gutes sind. Das stimmt grundsätzlich auch. Zwei-Faktor-Authentifizierung schützt Konten wirksam, weil neben dem Passwort ein zweiter Nachweis verlangt wird. Genau deshalb wirkt ein Code auf einer Website seriös.

Aber ein Sicherheitscode beweist nicht, dass die Seite, auf der er abgefragt wird, echt ist. Er zeigt nur, dass irgendwo ein Code eingegeben werden soll oder tatsächlich ausgelöst wurde. Ob das bei der echten Plattform geschieht oder auf einer gefälschten Oberfläche, ist eine ganz andere Frage.

Diese Unterscheidung ist entscheidend. Kriminelle nutzen nicht nur gefälschte Markenauftritte, sondern inzwischen auch das Sicherheitsdenken ihrer Opfer. Der Code wird dann nicht als Schutzmechanismus wahrgenommen, sondern als Vertrauenssignal. Genau dadurch kann er Teil des Betrugs werden.

So funktioniert der Betrug im Hintergrund

Bei klassischen Phishing-Mails ging es oft darum, Benutzername und Passwort abzugreifen. Moderne Angriffe gehen weiter. Sie versuchen, die gesamte Anmeldekette nachzubauen, damit das Opfer den Prozess als echt erlebt und möglichst bis zum Ende mitmacht.

Besonders gefährlich wird es, wenn echte Zugangsdaten eingegeben werden. Dann ist denkbar, dass die Täter parallel versuchen, sich mit diesen Daten beim echten PayPal-Konto anzumelden. Dadurch könnte auf dem echten Gerät oder per SMS tatsächlich ein echter Sicherheitscode ausgelöst werden.

Wenn das Opfer diesen Code anschließend auf der Phishing-Seite eingibt, könnten die Täter ihn in Echtzeit übernehmen und den Anmeldevorgang abschließen. In so einem Szenario dient die gefälschte Website nicht nur zum Datensammeln, sondern als Schnittstelle für einen Live-Angriff. Das Opfer hilft dann unbeabsichtigt selbst dabei, die zusätzliche Schutzschicht zu überwinden.

Warum solche Phishing-Seiten so glaubwürdig wirken

Die Stärke solcher Angriffe liegt nicht allein in der Technik. Entscheidend ist, dass sie vertraute Abläufe imitieren. Menschen orientieren sich online selten an einzelnen technischen Merkmalen, sondern an Mustern. Sie erkennen eine bekannte Marke, sehen eine gewohnte Eingabemaske, lesen einen typischen Sicherheitshinweis und ziehen daraus den Schluss, dass alles seine Richtigkeit hat.

Hinzu kommt, dass viele solche Mails am Smartphone öffnen. Dort sind vollständige Webadressen oft weniger präsent als auf einem Desktop-Rechner. Gleichzeitig erzeugt die Warnung vor einem angeblichen Fremdzugriff Stress. Unter Zeitdruck sinkt die Aufmerksamkeit für Details wie Domainnamen, unpersönliche Anrede oder sprachliche Auffälligkeiten.

Der Betrug funktioniert daher nicht nur, weil Täter technisch geschickter geworden sind, sondern weil sie sehr genau verstanden haben, wie Menschen in Unsicherheit reagieren. Wer glaubt, ein Konto retten zu müssen, prüft oft nicht mehr gründlich, auf welcher Website er sich tatsächlich befindet.

Daran erkennen Sie die gefälschte PayPal-Nachricht

Mehrere Hinweise sprechen in diesem Fall klar für Phishing. Die Nachricht beginnt nur mit „Hallo“ statt mit einer persönlichen Anrede. Der Link hinter der Schaltfläche führt nicht zu PayPal. Nach dem Klick landet man auf fremden Domains, die nichts mit paypal.com zu tun haben. Dort erscheint zwar eine PayPal-ähnliche Oberfläche, sie läuft aber eben nicht auf der offiziellen Website.

Hinzu kommt ein besonders wichtiger Punkt: Die Sicherheitscode-Abfrage erschien selbst dann, wenn zuvor frei erfundene Login-Daten eingegeben wurden. Das ist ein starkes Indiz dafür, dass kein echter Login geprüft wird, sondern lediglich ein Sicherheitsprozess vorgetäuscht werden soll.

Gerade dieser Schritt zeigt, wie professionell solche Seiten inzwischen aufgebaut sind. Sie wollen nicht nur Daten abfragen, sondern den gesamten Eindruck eines legitimen Sicherheitsvorgangs erzeugen.

Was Betroffene jetzt tun sollten

Wer eine solche Mail erhalten hat, sollte nicht auf den enthaltenen Button klicken und sich nicht über Links aus der Nachricht bei PayPal anmelden. Sicherer ist es, die PayPal-App direkt zu öffnen oder die offizielle Adresse selbst in den Browser einzugeben.

Wer bereits Zugangsdaten auf einer verdächtigen Seite eingegeben hat, sollte das PayPal-Passwort sofort ändern und prüfen, ob im Konto unbekannte Aktivitäten, Geräte oder Zahlungen sichtbar sind. Wurde zusätzlich ein Sicherheitscode eingegeben, ist Eile besonders wichtig, weil dann ein laufender Zugriff nicht ausgeschlossen werden kann.

Außerdem sollte der offizielle Support kontaktiert und die betrügerische Nachricht an die dafür vorgesehene Stelle bei PayPal weitergeleitet werden. Wichtig ist dabei, nicht weiter mit der verdächtigen Mail zu interagieren, sondern alle weiteren Schritte direkt über die echte App oder die offizielle Website auszuführen.

Unterschied zu klassischem Phishing: Warum moderne Angriffe gefährlicher sind

Früher war Phishing oft leichter zu erkennen. Viele gefälschte Mails waren sprachlich auffällig, technisch schlecht gemacht oder führten auf sichtbar plumpe Webseiten. Heute sind solche Angriffe häufig professioneller gestaltet. Sie arbeiten mit sauber nachgebauten Oberflächen, überzeugenden Abläufen und zusätzlichen Schritten wie Sicherheitscode-Abfragen.

Dadurch verschiebt sich auch die eigentliche Täuschung. Es geht nicht mehr nur darum, dass jemand eine Marke nachahmt. Es geht darum, dass ein kompletter Sicherheitsprozess simuliert wird. Das Opfer soll nicht nur klicken, sondern aktiv mitarbeiten: Daten eingeben, Codes übertragen, den Vorgang bis zum Ende durchführen.

Gerade deshalb reicht die alte Faustregel „Nicht auf verdächtige Links klicken“ allein nicht mehr aus. Sie bleibt wichtig, aber sie muss ergänzt werden durch eine zweite Regel: Auch Sicherheitsabfragen sind nur dann vertrauenswürdig, wenn sie auf der echten Plattform stattfinden.

Warum Zwei-Faktor-Authentifizierung trotzdem wichtig bleibt

Der Fall zeigt nicht, dass Zwei-Faktor-Authentifizierung nutzlos wäre. Im Gegenteil: 2FA ist weiterhin ein wichtiger Schutzmechanismus. Das Problem liegt nicht in der Technik selbst, sondern darin, dass Täter versuchen, Menschen zur Weitergabe von Codes auf fremden Seiten zu bewegen.

Der Sicherheitscode schützt also nur dann, wenn er ausschließlich dort eingegeben wird, wo er auch hingehört: auf der echten Website oder in der echten App des jeweiligen Dienstes. Wer Codes über Links aus Mails eingibt oder auf Seiten, deren Domain nicht eindeutig zur Plattform gehört, hebelt diesen Schutz unter Umständen selbst aus.

Darum bleibt die wichtigste Praxis unverändert: PayPal und andere sensible Konten immer direkt über die App oder die selbst eingetippte offizielle Adresse öffnen, niemals über Schaltflächen in unerwarteten Mails.

Fazit

Die angebliche PayPal-Mail mit dem Betreff oder Hinweis „Neuer Zugang erkannt“ ist nicht nur ein Beispiel für gewöhnliches Phishing. Sie zeigt, wie sich diese Betrugsform verändert hat. Gefälscht werden längst nicht mehr nur Logos, Farben und Login-Masken, sondern ganze Sicherheitsabläufe.

Genau das macht solche Angriffe so gefährlich. Der Sicherheitscode wirkt dann nicht mehr automatisch wie ein Schutzsignal, sondern kann selbst zum Werkzeug der Täuschung werden. Wer das versteht, erkennt auch den entscheidenden Punkt: Nicht der Code an sich schafft Vertrauen, sondern nur die echte Plattform, auf der er eingegeben wird.

FAQ: PayPal-Phishing, Sicherheitscode und Fake-Login-Seiten

Ist die PayPal-Mail „Neuer Zugang erkannt“ echt?

In dem hier beschriebenen Fall nein. Die Nachricht dient dazu, Nutzer auf eine gefälschte Login-Seite zu locken und dort Zugangsdaten abzugreifen.

Warum fragt die Fake-Seite nach einem Sicherheitscode?

Die Abfrage soll Seriosität erzeugen. In manchen Fällen wird nur ein Sicherheitsprozess simuliert, in anderen Fällen könnte ein echter Code parallel abgefangen werden.

Was soll ich tun, wenn ich auf den Link geklickt habe?

Schließen Sie die Seite, geben Sie keine Daten mehr ein und öffnen Sie PayPal nur noch direkt über die App oder die offizielle Website.

Was tun, wenn ich Passwort oder Sicherheitscode eingegeben habe?

Ändern Sie sofort Ihr Passwort, prüfen Sie Kontobewegungen und Gerätezugriffe und kontaktieren Sie den offiziellen PayPal-Support direkt über die echte Plattform.

Ist Zwei-Faktor-Authentifizierung trotzdem sinnvoll?

Ja. 2FA bleibt ein wichtiger Schutz. Gefährlich wird es erst, wenn Codes auf gefälschten Seiten eingegeben oder an Dritte weitergegeben werden.

Woran erkenne ich eine echte PayPal-Seite?

Entscheidend ist die Domain. Sensible Daten sollten nur auf der offiziellen PayPal-Website oder in der offiziellen App eingegeben werden, nicht auf Seiten, die über Mail-Links geöffnet wurden.

Hinweis: Stand zum Veröffentlichungsdatum.

Verwendete Bilder, Screenshots und Medien dienen ausschließlich der sachlichen Auseinandersetzung im Sinne des Zitatrechts (§ 51 UrhG).

Teile dieses Beitrags können KI-gestützt erstellt und redaktionell geprüft worden sein.

(Mehr zur Arbeitsweise)